IronClaw

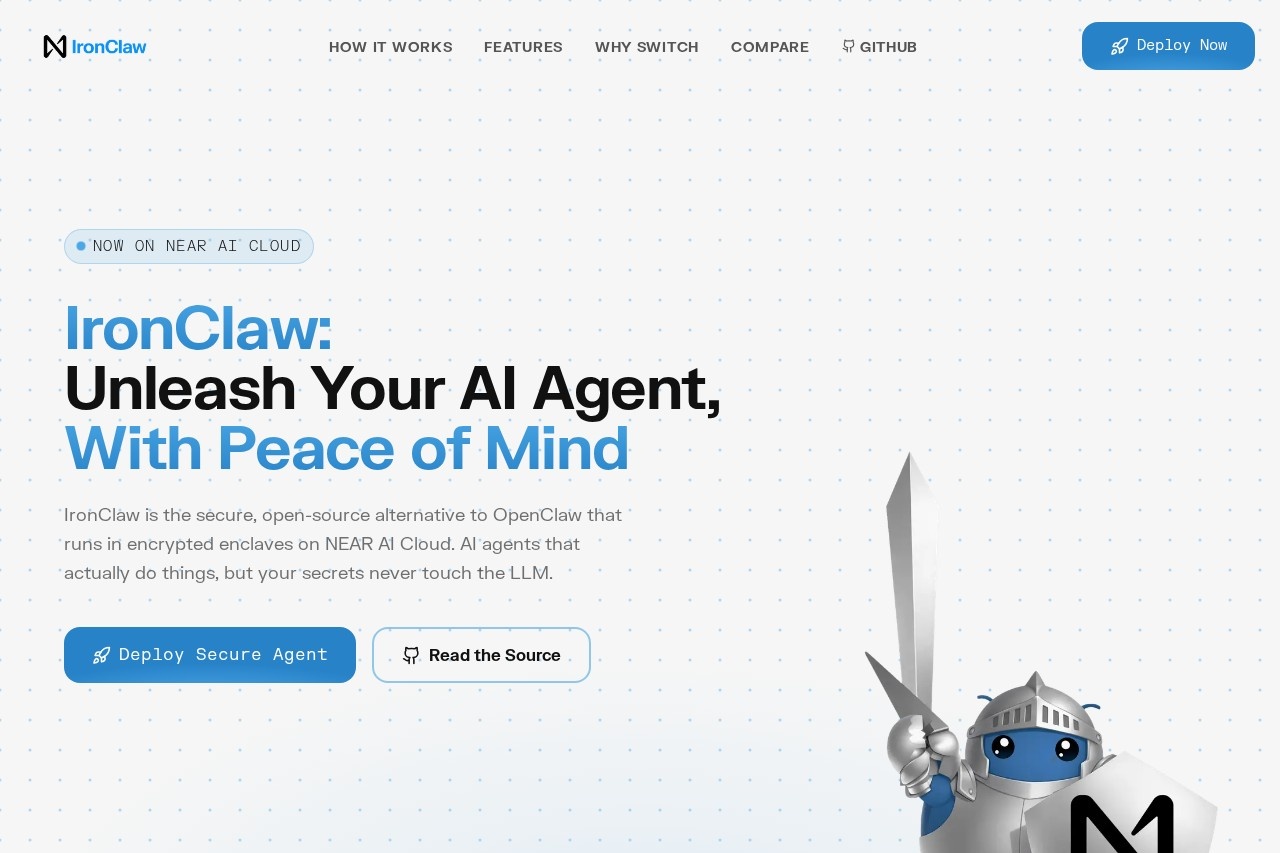

IronClaw de NEAR AI Cloud es un entorno de ejecución seguro de código abierto que ejecuta agentes de IA en enclaves cifrados, garantizando privacidad y seguridad para operaciones avanzadas de IA.

¿Qué es IronClaw?

IronClaw es un entorno de ejecución seguro de código abierto para ejecutar agentes de IA. Se ejecuta dentro de enclaves cifrados en NEAR AI Cloud, proporcionando una alternativa centrada en la privacidad a OpenClaw. Los usuarios lo despliegan para ejecutar agentes de IA que pueden navegar, investigar, programar y automatizar tareas. Su propósito central es permitir estas operaciones avanzadas de IA mientras garantiza que las credenciales y secretos nunca se expongan al modelo de lenguaje grande.Casos de uso

Automatización segura de tareas

Despliega agentes de IA para manejar flujos de trabajo automatizados sin riesgo de fugas de credenciales.

Investigación y navegación privada

Utiliza agentes de IA para realizar investigaciones web donde los tokens de inicio de sesión y las claves API deben permanecer protegidos.

Asistencia segura en programación

Aprovecha la IA para tareas de programación que involucren claves propietarias o datos sensibles.

Uso general de asistente de IA

Reemplaza un asistente de IA personal estándar por una versión que opera dentro de un entorno de seguridad reforzado.

Características principales

Despliegue en la nube con un clic

Lanza una instancia privada de IronClaw directamente en NEAR AI Cloud con una sola acción.

Entorno de Ejecución Confiable (TEE)

La instancia arranca dentro de un enclave cifrado, proporcionando seguridad a nivel de hardware desde el inicio.

Bóveda de credenciales cifrada

Almacena de forma segura claves API, tokens y contraseñas en una bóveda que está cifrada en reposo.

Inyección de credenciales

La bóveda inyecta credenciales directamente en las solicitudes salientes solo para endpoints preaprobados, manteniendo los valores en bruto ocultos para la IA.

Seguridad por lista de permitidos

Las credenciales se inyectan únicamente para URLs explícitamente permitidas por la lista de permitidos definida por el usuario.

Ejecución de herramientas en sandbox

Cada herramienta o habilidad se ejecuta en su propio contenedor WebAssembly (Wasm) aislado.

Permisos basados en capacidades

Las herramientas en sandbox operan con permisos estrictamente definidos para limitar el movimiento lateral si se ven comprometidas.

Verificación de seguridad de memoria

El entorno de ejecución incluye verificación de seguridad de memoria dentro del enclave seguro.

Opción de despliegue local

La plataforma puede ejecutarse localmente, no solo en NEAR AI Cloud.

Usuarios objetivo

Desarrolladores e ingenieros que construyen o despliegan agentes de IA que requieren garantías de alta seguridad. Equipos e individuos conscientes de la seguridad que utilizan asistentes de IA personales para tareas que involucran credenciales sensibles. Organizaciones que buscan una alternativa de código abierto y auditable a las plataformas estándar de agentes de IA.¿Cómo usar IronClaw?

Puedes desplegar IronClaw en minutos. Para la opción en la nube, visita la plataforma NEAR AI Cloud y despliega tu instancia con un clic: se aprovisiona automáticamente dentro de un Entorno de Ejecución Confiable. Después del despliegue, agregas tus claves API y credenciales a su bóveda cifrada y defines una lista de permitidos de endpoints autorizados. Luego interactúas con tu agente de IA como de costumbre, mientras IronClaw gestiona la inyección segura de credenciales en segundo plano. También puedes ejecutar IronClaw localmente.Reseña de efectos

IronClaw aborda un punto crítico en la IA agentiva: la seguridad operativa. Al diseñar un sistema donde las credenciales están físicamente separadas del LLM y las herramientas están rigurosamente aisladas en sandbox, proporciona una mejora de seguridad tangible sobre las configuraciones estándar. El enfoque en la seguridad de memoria verificable y el uso de Rust y WebAssembly sugieren una base de ingeniería sólida destinada a prevenir clases enteras de vulnerabilidades. Para usuarios cuyos flujos de trabajo de IA involucran claves o datos sensibles, el modelo de IronClaw ofrece un camino práctico para mantener la funcionalidad mientras reduce significativamente el riesgo de exfiltración de credenciales mediante inyección de prompts o compromiso de herramientas.Preguntas frecuentes

¿Qué es IronClaw?

¿Cómo garantiza IronClaw la privacidad en las operaciones de IA?

¿Es IronClaw de código abierto?

¿Cuáles son los principales beneficios de usar IronClaw?

¿Quién desarrolló IronClaw?

¿Qué tipos de operaciones de IA puede manejar IronClaw?

IronClaw - Detalles de la herramienta de IA

IronClaw de NEAR AI Cloud es un entorno de ejecución seguro de código abierto que ejecuta agentes de IA en enclaves cifrados, garantizando privacidad y seguridad para operaciones avanzadas de IA.

Categoría: Producto Claw

Enlace de acceso: https://www.ironclaw.com/

Etiquetas: Seguridad de IA, Enclaves cifrados, Agentes de IA, Runtime de código abierto, Protección de privacidad